Dieses Skript wird nicht weiter aktualisiert

Update 27.02.2022: Da mich immer wieder Meldungen erreichen, dass das Skript in Zwischenzeit nicht mehr funktioniert: PRTG hat die Funktion dieses Skripts in Zwischenzeit in den eigenen Funktionsumfang aufgenommen, deshalb werde ich dieses hier nicht mehr aktualisieren. Bitte stellt eure Sensoren entsprechend um. Folgende Sensoren gibt es aktuell für Microsoft 365 Services:

- Microsoft 365 Service Status Sensor | PRTG Manual (paessler.com)

- Microsoft 365 Service Status Advanced Sensor | PRTG Manual (paessler.com)

Update 22.12.2019: In einigen Konstellationen ist für TLS 1.2 in Windows eine Anpassung der Registry notwendig. Wenn das bei euch der Fall ist, setzt die Keys auf dem Beitrag Enable TLS 1.2 in Windows (Zumindest Keys 1 & 3).

Update 14.12.2019: Und jetzt habe ich auch den Link zum Github Repository (https://github.com/debold/PRTG-O365Monitoring), wo das Skript heruntergeladen werden kann, hinzugefügt.

Update 13.12.2019: Habe das Skript aktualisiert, so dass TLS 1.2 forciert wird. Bitte mal testen!

Update 11.12.2019: Heute hatte ich mehrere Meldungen über Fehler beim Abruf der Daten von Office365. Ich habe die Version auf Github aktualisiert, so dass genauere Fehlermeldungen ausgegeben werden – bitte die neue Version verwenden. Damit sollte man der Ursache einfacher auf die Spur kommen. Und: Ich überarbeite die Seite die nächsten Tage mal, die Oberfläche von AzureAD hat sich so geändert, dass mal wieder kaum ein Screenshot noch stimmt …

Update 01.10.2018: Habe ein Beispiel für die Parameter des Skripts hinzugefügt, der Abschnitt war ungenau.

Update 04.02.2018: So, der Artikel ist nun mit den Screenshots des neuen Admin-Portals aktualisiert und die Freischaltung der App wurde mit aufgenommen. Falls ihr noch was findet, was nicht funktioniert, hinterlasst bitte einen Kommentar.

Update 28.01.2018: Der Artikel ist nicht mehr ganz aktuell und muss auf das neue Admin-Portal angepasst werden. Die Schritte gehen soweit noch, allerdings scheint eine Authentifizierung der App erforderlich zu sein. In den Kommentaren hat Daniel (Danke dafür) beschrieben, wie das geht. Ich werde den Artikel in den nächsten Wochen aktualisieren … bitte noch etwas Geduld …

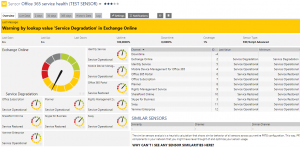

Mit PRTG von Paessler lassen sich schnell und einfach kleine bis mittlere Netzwerke überwachen (kostenlose Testversion bzw. 100er Freeware Version gibt es hier). Vom Ping über WMI, SNMP bis hin zu eigenen Skripten kann über viele Wege das Monitoring von Geräten und Diensten geschehen. Nun kam schon häufiger die Frage auf, wie man denn Office 365 überwachen kann. Da es sich hier um eine Sammlung verschiedener Dienste handelt, die auf tausenden von Servern gehostet werden – zu denen wir natürlich nicht den passenden Zugriff haben – ist das Ganze nicht trivial. Zum Glück stellt Microsoft eine API bereit, mit deren Hilfe wir wunderbar den Status der abonnierten Dienste eines Tenants auslesen können. Nachfolgend wird beschrieben, wie eben diese Überwachung in PRTG eingerichtet werden kann.

Die Einrichtung in PRTG ist denkbar einfach. Man nehme die nachfolgende ZIP Datei (PRTG_O365Monitoring), in der ein Power Shell Skript und eine .OVL Datei enthalten sind. Ladet euch die aktuelle Version des Skripts von Github herunter und legt die Dateien an folgenden Orten ab:

| Datei | Ort | Beschreibung |

|---|---|---|

| Get-Office365Status.ps1 | <PRTG Installationspfad>\Custom Sensors\EXEXML | Das ist das Power Shell Skript, das die Anfrage an Office 365 macht und das Ergebnis als XML an PRTG zurück liefert. |

| custom.office365.state.ovl | <PRTG Installationspfad>\lookups\custom | Das ist eine Lookup Definition, die die numerischen Rückgabewerte des Skripts in verständliche Status umwandelt und in PRTG anzeigt.

Wichtig: Die Lookup Definitionen werden nur durch einen Neustart des Core Service, oder über den Menüpunkt Setup/System Administration/Administrative Tools/Load Lookups eingelesen und angewandt. |

Nun erstellt man einen neuen Sensor vom Typ “EXE/Skript Advanced” auf einem beliebigen, passenden Gerät (es werden keine Geräteeigenschaften verwendet). Folgende Einstellungen sind im Sensor noch zu machen:

| Einstellung | Beschreibung |

|---|---|

| Sensor Name | Der Anzeigename des Sensort, etwa “Office 365 Tenant Health” |

| EXE/Script | Hier muss das Skript “Get-Office365Status.ps1” ausgewählt werden |

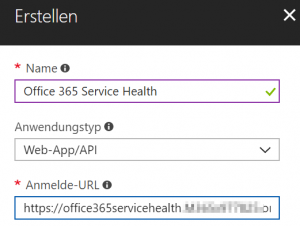

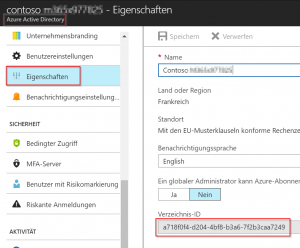

| Parameters | Hier müssen 3 tenantspezifische Infos rein. Wie man an diese Infos kommt, ist weiter unten erklärt.

ClientID – ID der Azure “Anwendung” mit deren Hilfe wir die Informationen auslesen Das sollte dann etwa so aussehen: -ClientID Meine_Client_ID -ClientSecret Mein_Kennwort -TenantIdentifier Meine_Tenant_ID |

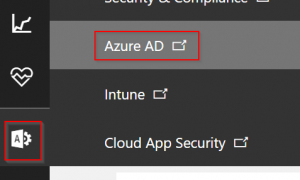

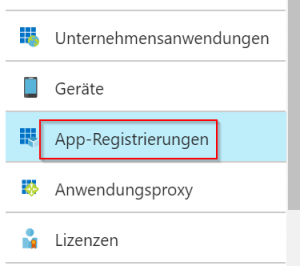

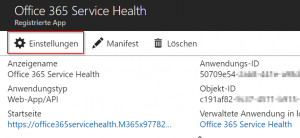

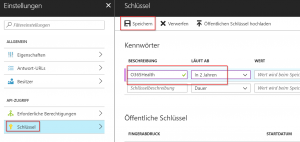

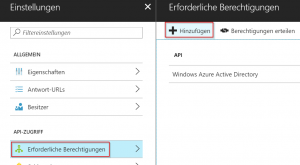

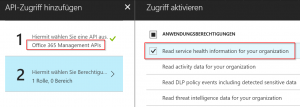

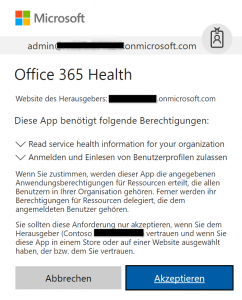

Der weitaus aufwändigere Teil (bis auf das Erstellen des Skripts – aber das habe ja ich übernommen) ist es, Office 365 bzw. Azure dazu zu überreden, uns doch seine Infos preis zugeben. Die folgende Anleitung zeigt alle notwendigen Schritte:

Ein paar wichtige Infos zum Betrieb des Skripts:

- Auf der PRTG Probe muss min. Power Shell 3.0 oder höher installiert sein. Mit Windows Server 2008 R2 wurde Version 2 ausgeliefert, kann aber durch Installation des Windows Management Framework (aktuell Version 5) nachgerüstet werden

- Die Power Shell Execution Policy auf der Probe sollte auf “RemoteSigned” stehen. Dazu den folgenden Befehl auf der Power Shell 32 Bit ausführen:

Set-ExecutionPolicy RemoteSigned -Force

- Kommt immer noch eine Meldung, dass das Skript nicht signiert wurde, dann auch wirklich die 32 Bit Version der Power Shell ausführen. Ja, die heißt auch so 🙂

- Nach 2 Jahren ist die Gültigkeit der Anwendungsdaten hinfällig, dann muss ein neues ClientSecret erstellt werden

Und falls ihr den Link zum Download nicht gefunden habt: Die aktuelle Version findet ihr immer auf Github unter https://github.com/debold/PRTG-O365Monitoring.

Viel Spaß beim Monitoren.

Für Fragen, Probleme oder Anregungen gerne einen Kommentar hinterlassen.

![]()